Всем привет!!!

Сегодня я расскажу как легко и просто настроить автоматическое обновление Linux Ubuntu.

Я уже давно занимаюсь установкой и настройкой серверов на базе Linux Ubuntu и большая часть этих серверов имеют белый IP адрес. Поэтому настройка безопасности на этих серверах это очень важный этап. И если настройка фаервола и защита от подбора паролей это активная защита, то обновление как минимум пакетов безопасности это, что может защитить от взлома при помощи известных уязвимостей. Если этого не делать, то никакой фаервол и Fail2ban не спасет.

В ходе своей работы, мне часто достаются сервера, которые устанавливал не я и на таких серверах практически всегда не настроено автоматическое обновление. Когда, я спрашиваю у владельца почему, то он разводит руками и говорит, что он даже на Windows отключает обновления, так как не видит в них смысла. Тогда я всегда рассказываю историю, которая случилась у дного из моих заказчиков, когда я еще был не опытным и многово не знал.

Один из первых моих серверов был Asterisk. После его установки и настройки я передал все логины и пароли заказчику, так как в контракт не входило обслуживание этого сервера. Я рассказал заказчику, как периодически проверять обновления и их делать, что бы устранять дыры в безопасности. Естественно этого никто не делал. И примерно через год этот заказчик мне перезвонил. Он дико ругался. Дело в том, что его сервер взломали и назвонили по межгороду на несколько миллионов. Заказчик ругался, что я плохо настроил сервер. Но я показал ему акт приема передачи, где черным по белому было написано как выполнять периодически обновление безопасности и вы знаете он отстал от меня.

Что бы таких случаев не было больше я и задумался как делать обновление безопасности автоматически и решение оказалось очень простым. Нужно всего лишь установить и настроить пакет unattended-upgrades. Установим этот пакет:

apt-get install unattended-upgrades apt-listchanges

После установки появится файл

/etc/apt/apt.conf.d/50unattended-upgrades

По умолчанию автоматическое обновление включено для пакетов безопасности. Можно расскоментировать строчки убрав символы // что бы обновлять другие пакеты или включить другие настройки

Например в секцию Unattended-Upgrade::Package-Blacklist { можно вписать пакеты, которые нельзя обновлять таким образом

Некоторые пакеты после обновления требуют перезагрузки и для этого нужно разрешить это делать изменив следующую конфигурацию заменив false на true

//Unattended-Upgrade::Automatic-Reboot "false";

А что бы перезагрузка сервера была выполнена в то время, когда он наименее загружен, то расскоментируем и укажем требуемое время

//Unattended-Upgrade::Automatic-Reboot-Time "02:00";

Что бы получать уведомления расскоментируем и изменим следующие строки

//Unattended-Upgrade::Mail "user@example.com";

//Unattended-Upgrade::MailReport ""always"";

Я рекомендую указывать почту Яндекса, тогда письма будут доставляться без дополнительных настроек почты на сервере.

При каждом обновлении ядра, раздел, где они лежат, будет забиваться неиспользуемыми ядрами, что бы их удалять правим следующую настройку

//Unattended-Upgrade::Remove-Unused-Kernel-Packages "true";

//Unattended-Upgrade::Remove-New-Unused-Dependencies "true";

//Unattended-Upgrade::Remove-Unused-Dependencies "true";

После этого нужно что бы сервер проверял наличие новых версий пакетов в репозитории. В Ubuntu это делается так:

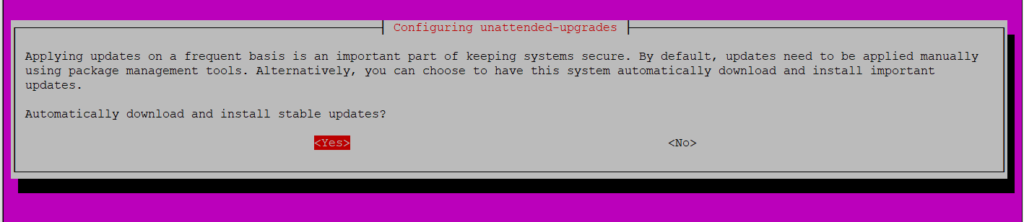

dpkg-reconfigure -plow unattended-upgrades

Тут отмечаем YES и проверяем, что файл /etc/apt/apt.conf.d/20auto-upgrades имеет следующее содержимое

APT::Periodic::Update-Package-Lists "1";

APT::Periodic::Unattended-Upgrade "1";

Дополнительно для очистки мусора я рекомендую изменить файл 10periodic

APT::Periodic::Update-Package-Lists "1";

APT::Periodic::Download-Upgradeable-Packages "0";

APT::Periodic::AutocleanInterval "0";

Измените AutocleanInterval на например 33 дня. благодоря этому каждые 33 дня будет выполняться команда apt autoclean

После этих небольших настроек обновления безопасности будут периодически и незамедлительно устанавливаться на ваш сервер и таким образом вы минимизируете риски быть взломанным.